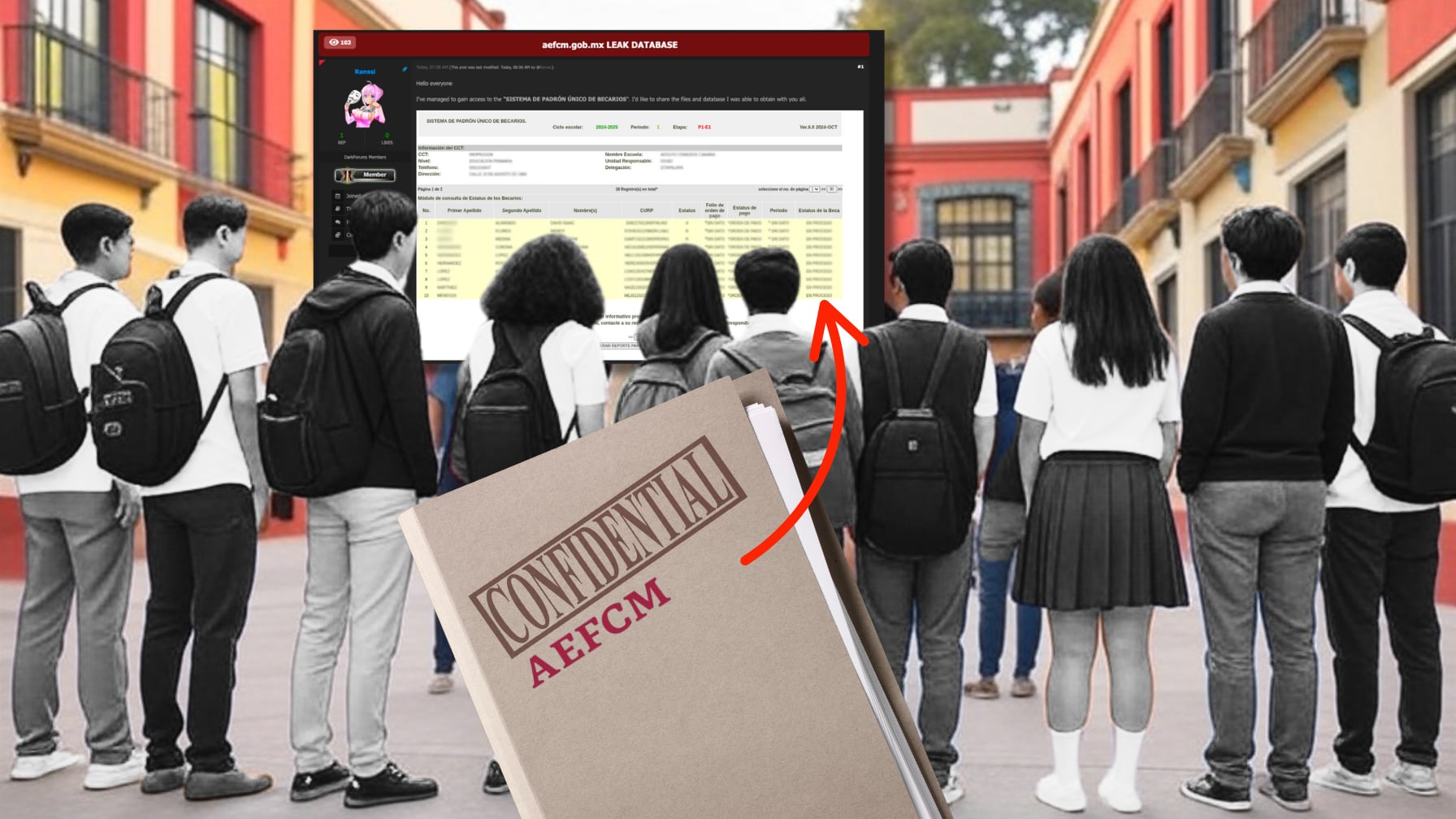

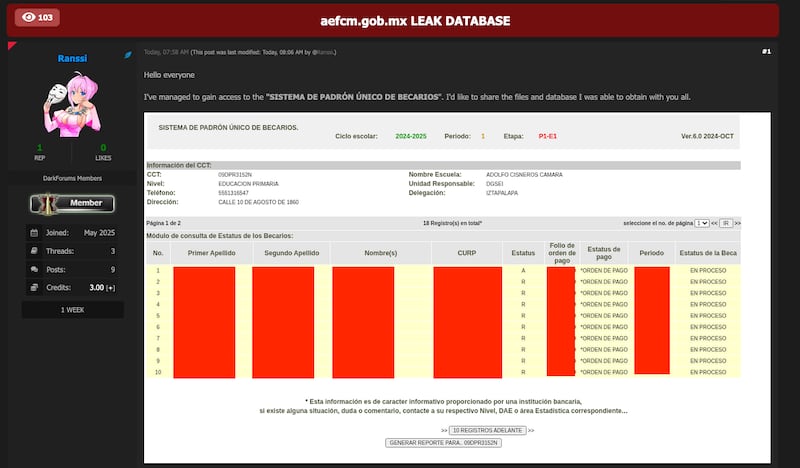

Una base de datos masiva del sistema “Padrón Único de Becarios” de la Autoridad Educativa Federal en la Ciudad de México (AEFCM) fue publicada en un foro de la dark web por un usuario identificado como Ranssi, quien asegura haber tenido acceso total al sistema oficial de becas escolares de nivel básico.

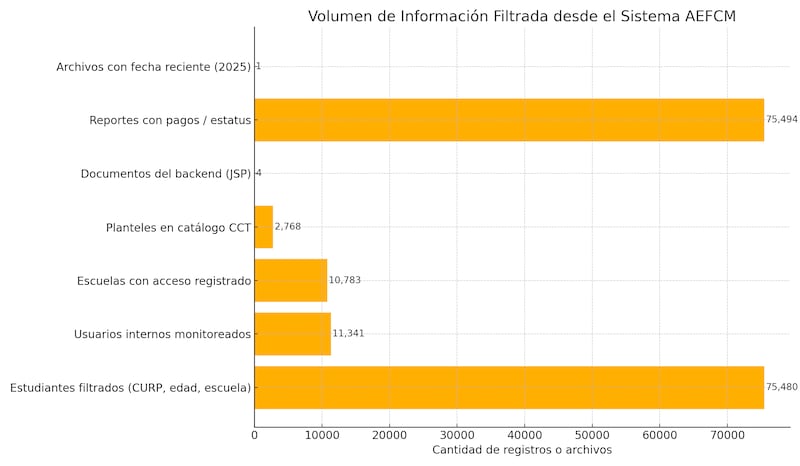

Publimetro México accedió al conjunto de archivos y realizó un análisis técnico que confirma la veracidad, volumen y alta sensibilidad de la información expuesta, incluyendo más de 75 mil registros de menores beneficiarios de programas federales de becas, con datos como:

- CURP completo

- Nombre, apellidos y edad

- Fecha de nacimiento

- Escuela, delegación, grupo y CCT (Clave de Centro de Trabajo)

- Estatus de beca: aceptado, asignado o en trámite

- Información de los padres o tutores

- Cantidad de apoyo económico recibido

- Bitácoras internas de acceso al sistema por parte de escuelas y usuarios administrativos

- Archivos del backend del sistema en formato `.jsp`

- Catálogo institucional completo de planteles escolares en CDMX

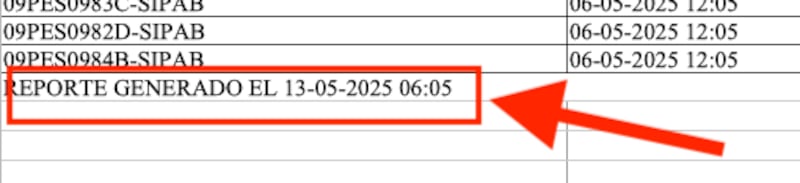

Además, se hallaron registros de monitoreo, archivos con trazas de actividad de empleados escolares y documentos generados con fecha 13 de mayo de 2025, lo que indica un posible acceso aún activo al sistema.

¿La base filtrada es real y salió de la AEFCM?

De acuerdo con el análisis hecho con herramientas de Inteligencia Artificial, se estimó con un 98% de certeza que los documentos provienen directamente del sistema institucional de la AEFCM. Esta conclusión se basó en:

- Estructura idéntica al backend institucional (.jsp, tablas SEP, etiquetas internas)

- CURPs y datos consistentes con personas reales

- CCTs y escuelas coincidentes con el sistema educativo oficial

- Reportes administrativos internos generados en tiempo real

- Archivos con metadatos que muestran uso activo del sistema SEP

Expertos alertan: riesgo masivo de fraudes

En declaraciones exclusivas para Publimetro México, Víctor Ruiz, fundador de la firma de ciberseguridad SILIKN, advirtió sobre las consecuencias graves de esta vulneración:

“La situación es preocupante, ya que se ha expuesto información sensible —incluyendo datos personales de estudiantes, docentes y familias— en un foro de la dark web, lo que incrementa considerablemente el riesgo de robo de identidad, fraudes, extorsiones o ciberataques dirigidos”.

Ruiz también alertó sobre la facilidad con la que esta información puede ser reutilizada con fines delictivos:

“El hecho de que la base de datos esté disponible en una plataforma como gofile.io facilita el acceso no autorizado, abriendo la puerta a su uso con fines delictivos”.

Y concluyó:

“Esta filtración no solo compromete la privacidad y seguridad de miles de personas, sino que también puede minar la confianza en la institución y derivar en consecuencias legales para la AEFCM por un manejo inadecuado de la información”.

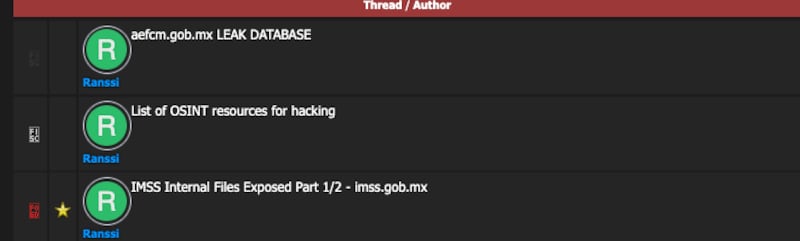

¿Quién está detrás de la filtración?

El usuario que publicó la filtración, identificado como Ranssi, ya ha difundido anteriormente bases del IMSS y listas para OSINT y hacking. Esto sugiere que no se trata de un actor improvisado, sino de alguien con experiencia en explotar vulnerabilidades gubernamentales.

Sus publicaciones siguen activas en foros de ciberdelincuencia y se presume que todavía tiene acceso a paneles del sistema, lo que podría derivar en nuevas filtraciones si no se actúa a tiempo.

¿Cuándo ocurrió el ataque?

Uno de los archivos más sensibles tiene como fecha de generación el 13 de mayo de 2025 a las 06:05 horas, lo que sugiere que:

- El atacante tenía acceso completo hasta un día antes de esta publicación.

- La AEFCM no ha mitigado ni contenido la vulneración.

- El sistema puede seguir generando reportes actualizados bajo control externo.

¿Qué puede pasar ahora?

La exposición masiva de CURPs, nombres, edades y datos escolares de menores de edad abre la puerta a una serie de riesgos críticos. Entre los más preocupantes está la suplantación de identidad, ya que los CURPs filtrados podrían ser utilizados para tramitar servicios, créditos o registros falsos.

También se incrementa la probabilidad de fraudes telefónicos dirigidos a padres de familia, utilizando la información personal de los hijos como gancho emocional. Además, esta base puede ser vendida en mercados ilegales de datos personales, donde es común que se comercialicen registros completos para ataques a gran escala.

Otro riesgo relevante es el phishing masivo, especialmente por correo electrónico o mensajes de WhatsApp, que podrían usar el nombre del plantel, datos reales o supuestos pagos de becas como señuelo.

En el peor de los casos, personal escolar o administrativo podría ser blanco de extorsiones si los atacantes logran asociar accesos internos con información filtrada.

¿Qué hacer si mi hijo recibe beca?

- Evita compartir información adicional en correos, mensajes o llamadas sospechosas.

- Verifica directamente con la escuela cualquier cambio administrativo.

- Solicita a la AEFCM confirmar si tu plantel o CURP se encuentra entre los filtrados.

- Activa alertas de seguridad en instituciones financieras si usaste el CURP en cuentas.