Una campaña masiva de suplantación de identidad que imita a Netflix, con el objetivo de obtener credenciales de acceso y datos bancarios mediante mensajes SMS, fue lanzada esta semana. Según una investigación de Publimetro México, al menos 74 dominios falsos que utilizan la imagen y lenguaje de la plataforma de streaming para engañar a las víctimas han sido creados de forma reciente.

Todos estos dominios están alojados en dos infraestructuras distintas, cada una asociada a una dirección IP diferente, y varios continúan activos hasta este 15 de mayo de 2025, lo que pone en riesgo a los 13.87 millones de usuarios de esta plataforma de streaming en México.

Dos redes, una misma trampa contra usuarios de Netflix

Las páginas clonadas no son sitios aislados ni errores del sistema. Se trata de dominios registrados de forma coordinada, diseñados para funcionar como una trampa que inicia con un simple mensaje de texto.

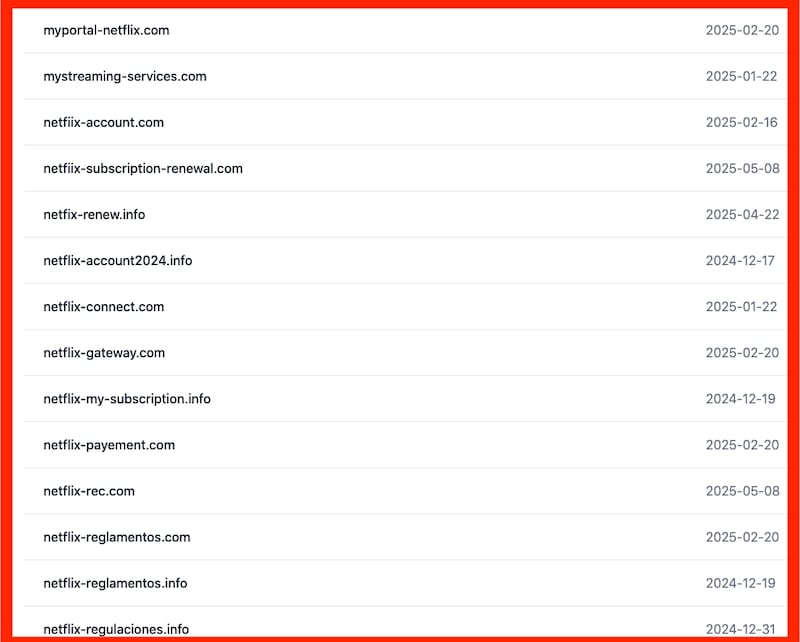

Una de las IP analizadas hospeda al menos dos dominios utilizados directamente en mensajes SMS recientes: “nfiix-resub.com” y “resub-nfiix.com”. En paralelo, una segunda IP alberga más de 72 sitios falsos con nombres como “netflix-payement.com”, “netflixfacturacion.com” o “netflix-rec.com”. Muchos están activos desde abril y mayo de 2025, lo que revela que esta operación es reciente, pero también constante.

Publimetro rastreó los servidores que alojan estos dominios y encontró que están montados sobre servicios como Hostinger y NameSilo, plataformas conocidas por ser utilizadas en campañas de phishing debido a su bajo costo y escasa verificación.

La intención es clara: rotar constantemente los enlaces para que, si uno es bloqueado, otro pueda seguir funcionando con el mismo objetivo.

De Cozumel al celular: la ruta del fraude

Uno de los hallazgos más reveladores es que una de las IP utilizadas en esta operación se encuentra asociada a números telefónicos con lada 987, correspondiente a la región de Cozumel, Quintana Roo. Desde finales de 2024, usuarios ya habían reportado intentos de fraude telefónico con esa misma serie de números, incluso en campañas que suplantaban a bancos como Citibanamex o plataformas como Uber Eats.

La vinculación con los actuales mensajes relacionados a Netflix sugiere que se trata de una red criminal que ha evolucionado con el tiempo, especializándose en la suplantación de marcas conocidas.

La nueva oleada de SMS apareció a principios de mayo de 2025. Los mensajes, enviados desde números locales mexicanos, alertan al usuario de un presunto “problema con su perfil de Netflix” e incluyen una liga que dirige a uno de los dominios falsos. El texto está diseñado para generar urgencia y evitar que el receptor dude: “Netflix: problema de pago en su perfil. Verifica y actualiza tus datos antes del \[fecha] aquí: \[dominio]”.

Modus operandi: del mensaje al vaciado de cuenta

Una vez que la víctima hace clic, se encuentra con una interfaz que emula perfectamente la página de inicio de sesión de Netflix. Todo parece legítimo: logos, tipografías y hasta una supuesta verificación con un código tipo CAPTCHA. El objetivo es robar el correo y contraseña del usuario, pero no termina ahí. Inmediatamente después, el sistema solicita actualizar la información de pago, mostrando un formulario para ingresar los datos de la tarjeta bancaria.

Los formularios están diseñados para validar que el número de tarjeta bancaria ingresado sea real. Al completarlo, se presenta una pantalla de carga que indica que se está validando la información, pero en realidad ya ha sido enviada a los operadores del sitio. No hay confirmación oficial ni acceso real a la plataforma. El robo ya se concretó.

Un fraude constante y al alza

La mayoría de los dominios fueron creados en un periodo de menos de tres meses, con picos de registro en abril y mayo de 2025. Todos comparten patrones en los nombres, como la combinación de términos como “account”, “renew”, “netflix”, “perfil” o “pago”, incluso con errores ortográficos intencionales para evadir los filtros automáticos de navegadores o antivirus.

Aunque Netflix ha reiterado que nunca solicita información bancaria vía SMS o correo, el alcance de estas campañas demuestra que muchos usuarios siguen cayendo, especialmente porque los sitios están bien disfrazados y los mensajes provienen de números locales. La combinación de ingeniería social, infraestructura digital masiva y distribución local hace de estas operaciones una amenaza real.