Una base con más de 500 mil combinaciones de correo o usuario y contraseña fue publicada de forma gratuita en Telegram. Aunque ese archivo ya representa un riesgo por sí solo, en realidad forma parte de una base mucho mayor: un bot de búsqueda automática en Telegram asegura contener más de 17.5 millones de credenciales relacionadas con plataformas mexicanas.

De acuerdo con un análisis hecho por Publimetro México, hay evidencia directa de que muchas de ellas permiten el acceso a portales oficiales de gobierno, donde los usuarios pueden consultar y descargar recibos de nómina, archivos XML y hasta ZIP con información fiscal y personal.

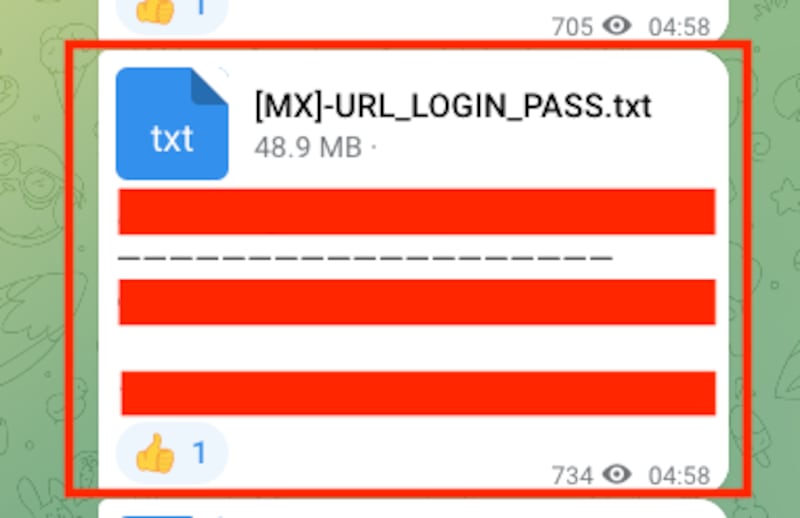

La filtración: medio millón de accesos en texto plano

La base filtrada fue compartida bajo el nombre “\[MX]-URL\_LOGIN\_PASS.txt” y contenía exactamente 503,258 líneas con el siguiente formato: URL\:usuario\:contraseña. Los dominios pertenecen a una enorme variedad de servicios en línea, desde empresas privadas hasta portales del SAT, universidades, bancos y sistemas de gobierno con terminaciones .gob.mx.

La combinación de los datos es especialmente peligrosa porque muchas de las credenciales están en texto plano, sin cifrado alguno. En algunos casos, los usuarios usaban correos personales (como Gmail u Outlook) junto con contraseñas muy simples. En otros, los accesos tenían el formato de RFC, matrículas escolares o claves de servidor público.

El archivo no fue vendido, fue regalado para atraer compradores

La filtración se realizó públicamente en un canal de Telegram, con casi 16 mil seguidores. Ahí se compartieron combos similares de otros países como Argentina, Polonia o Filipinas. El de México fue el segundo más pesado: casi 49 MB.

El propósito no fue solo exponer los datos: fue una estrategia de promoción. La base se regaló para atraer a nuevos usuarios a un bot llamado MoonSearcher, una herramienta de pago que permite buscar por país, dominio, correo o tipo de dato.

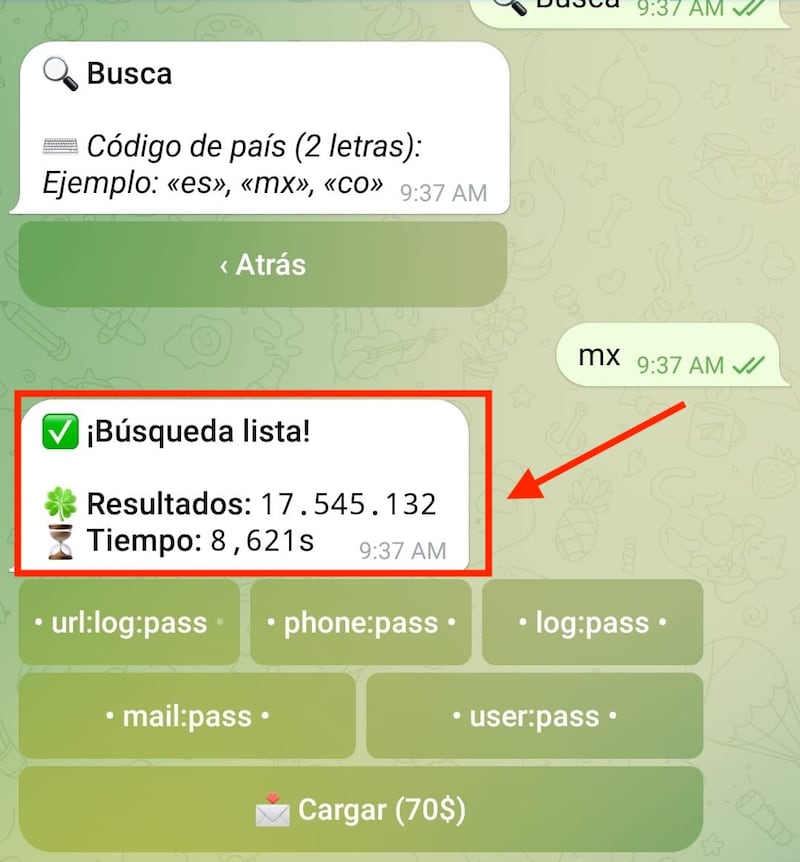

MoonSearcher: un buscador de datos robados

El bot MoonSearcher funciona 24/7 en Telegram y se promueve como una “herramienta innovadora para buscar en bases ULP”. ULP es la sigla que se usa en la comunidad de cibercrimen para referirse a combinaciones de URL, login y password.

El bot permite hacer búsquedas filtradas por tipo de dato (por ejemplo, solo correos y contraseñas, o solo accesos a plataformas .edu.mx o .gob.mx). Cobra por consultas personalizadas (desde 70 dólares) y asegura tener una base de 17.5 millones de accesos mexicanos.

Entre sus características más peligrosas está la capacidad de generar resultados en segundos y mostrar accesos sin duplicados. También admite consultas por país o idioma, lo que permite seleccionar blancos específicos.

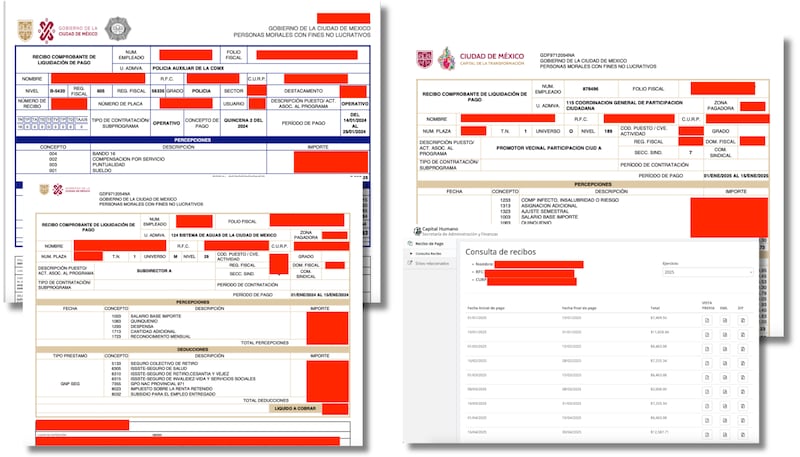

Plataformas oficiales comprometidas: recibos de pago y datos fiscales

Publimetro pudo comprobar que algunas contraseñas filtradas permiten el ingreso directo al portal de Capital Humano de la Ciudad de México, donde trabajadores del gobierno pueden consultar recibos de nómina, archivos XML, ZIP y comprobantes con datos fiscales completos.

Entre los datos expuestos en los recibos están RFC, CURP, nombre completo, plaza, unidad administrativa, sueldo base, prestaciones, descuentos, tipo de contrato y número de empleado. En algunos casos también se permite el acceso a constancias para declaraciones patrimoniales o expedición de credenciales.

El portal funciona bajo el dominio i4ch-capitalhumano.cdmx.gob.mx, que también aparece referenciado en la base filtrada. Esto refuerza la hipótesis de que se trata de credenciales reales, muchas de ellas activas hasta la fecha de prueba (19 de mayo de 2025).

Aunque el archivo filtrado contiene al menos 1,061 accesos a dicha plataforma gubernamental, un análisis del especialista en ciberseguridad Nicolás Azuara, director de Nico Tech Tips, advierte que en realidad podrían existir hasta 7,110 credenciales comprometidas.

Si las contraseñas no han sido modificadas, muchas de ellas seguirían siendo funcionales, permitiendo el acceso del mismo modo que las ya verificadas.

Un riesgo mayor: plataformas federales y educativas

En la base también hay accesos a universidades como UNAM, UABC, IPN y UAEH, así como a instituciones como el SAT, la SEP, la CFE, la Condusef y hasta el Infonavit. En total, se contabilizaron 245,490 accesos a dominios .gob.mx, lo que representa casi la mitad de toda la base filtrada.

Entre los servicios con accesos comprometidos hay también bancos mexicanos (Banorte, HSBC, Banco del Bienestar), servicios de apuestas, plataformas de envío como Estafeta y servicios de streaming, telefonía o e-commerce.