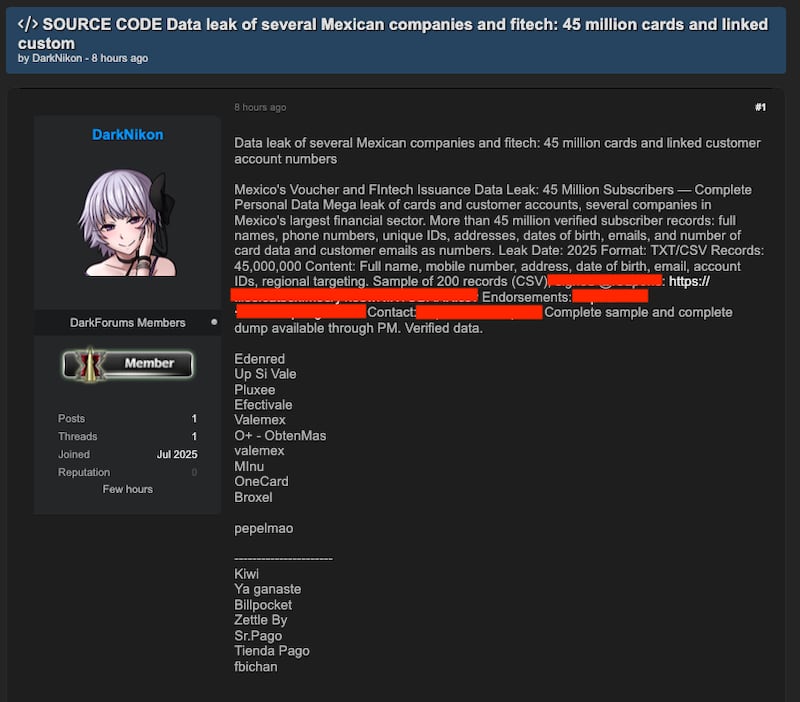

Un actor anónimo, que se presenta con el seudónimo de DarkNikon, afirma poseer una base de datos con información personal y financiera de 45 millones de usuarios vinculados a apps de pago y monederos electrónicos que operan en México.

Según la oferta, publicada en uno de los foros clandestinos más utilizados por la ciberdelincuencia a nivel mundial, los registros incluirían nombres completos, teléfonos, correos electrónicos, direcciones, fechas de nacimiento, identificadores únicos de cuenta, datos de tarjetas y elementos KYC (conozca a su cliente), es decir, los documentos e información que las plataformas financieras requieren para validar la identidad de sus usuarios.

El presunto filtrador asegura que estos datos fueron extraídos en 2025 y que se encuentran organizados en formatos CSV y TXT, listos para ser comercializados. También se menciona que están asociados a una larga lista de empresas, entre las que figuran emisores de vales, billeteras digitales, procesadores de pagos y servicios financieros alternativos, como Edenred, Up Sí Vale, Broxel, Pluxee, OneCard, Tienda Pago, Sr. Pago, Zettle y más.

Aunque la muestra de prueba prometida no está disponible para descarga pública —lo que impide validar de inmediato su autenticidad—, la oferta incluye un contacto directo en Telegram y enlaces de respaldo donde supuestamente se puede adquirir el “volcado completo”.

El rastro de iCap0ne y las dudas sobre la filtración

El actor señalado como responsable de la publicación estaría asociado a otro que se hace llamar iCap0ne, un personaje conocido dentro de los círculos de ciberdelincuencia por su modus operandi centrado en reciclar bases de datos filtradas anteriormente y revenderlas como si fueran inéditas.

De acuerdo con especialistas en ciberseguridad, este mismo actor ha sido identificado en múltiples canales y foros —incluso bajo otros alias como “Kaught”— donde ha ofrecido bases similares, con descripciones idénticas y muestras que han sido previamente compartidas por otros hackers más veteranos.

En al menos dos ocasiones recientes, el actor Injection Inferno —responsable original de una serie de filtraciones conocidas como Inferno Leaks— acusó públicamente a iCap0ne de robarle sus bases y revenderlas sin autorización.

El especialista en ciberseguridad y director de Nico Tech Tips, Nicolás Azuara, conocido por documentar brechas de seguridad en instituciones mexicanas, confirmó en su análisis que las muestras compartidas anteriormente por iCap0ne coinciden con bases previamente filtradas por otros actores, aunque destaca que eso no significa que el riesgo haya desaparecido.

[ Cibercriminales chinos trafican datos de 12 millones de credenciales del INEOpens in new window ]

Además, se ha detectado que iCap0ne opera múltiples canales en Telegram y recientemente promovió la creación de un nuevo foro estilo Breach Forums —recientemente cerrado después de que fueron encarcelados sus dueños—, lo que ha levantado sospechas entre otros ciberdelincuentes, quienes creen que podría tratarse de un honeypot —es decir, una trampa operada por autoridades para identificar compradores y vendedores de información ilegal.

El verdadero riesgo detrás del ruido

Aunque no se ha confirmado que los 45 millones de registros ofrecidos en esta ocasión sean parte de una filtración reciente, la narrativa de venta, los antecedentes del actor y la sensibilidad de los datos descritos justifican la preocupación.

Bases con estos niveles de detalle permiten desde aperturas fraudulentas de líneas de crédito, suplantación de identidad y robo de cuentas, hasta campañas de phishing extremadamente dirigidas y difíciles de detectar. En algunos casos, incluso pueden usarse para eludir los procesos de verificación KYC en fintechs o plataformas de inversión.

Por ahora, no existe confirmación oficial de alguna de las empresas mencionadas en la publicación, ni tampoco evidencia pública de que los datos hayan comenzado a circular masivamente. Sin embargo, es recomendable que los usuarios de apps financieras reforzar sus medidas de seguridad, activar la autenticación en dos pasos y mantenerse alerta ante correos o llamadas sospechosas.